Uma nova campanha de infecções contra usuários corporativos utiliza um Cavalo de Troia para roubar credenciais de serviços de e-mails e aplicativos de mensagem. A praga chega por e-mail, disfarçado de proposta comercial ou contato com fornecedores e, quando baixada, inicia um processo de infecção focado no furto dos dados de acesso.

O alerta emitido pelo time de inteligência em ameaças da Cisco Talos fala sobre o Masslogger, malware que foi detectado inicialmente em abril de 2020, mas que somente agora parece estar sendo utilizado em uma campanha organizada contra usuários corporativos de países como Lituânia, Turquia, Bulgária, Estônia, Romênia, Itália, Hungria, Espanha, entre outros. Os especialistas também dizem ter encontrado ocorrências de golpes na língua inglesa, uma indicação de possível expansão territorial para fora da Europa.

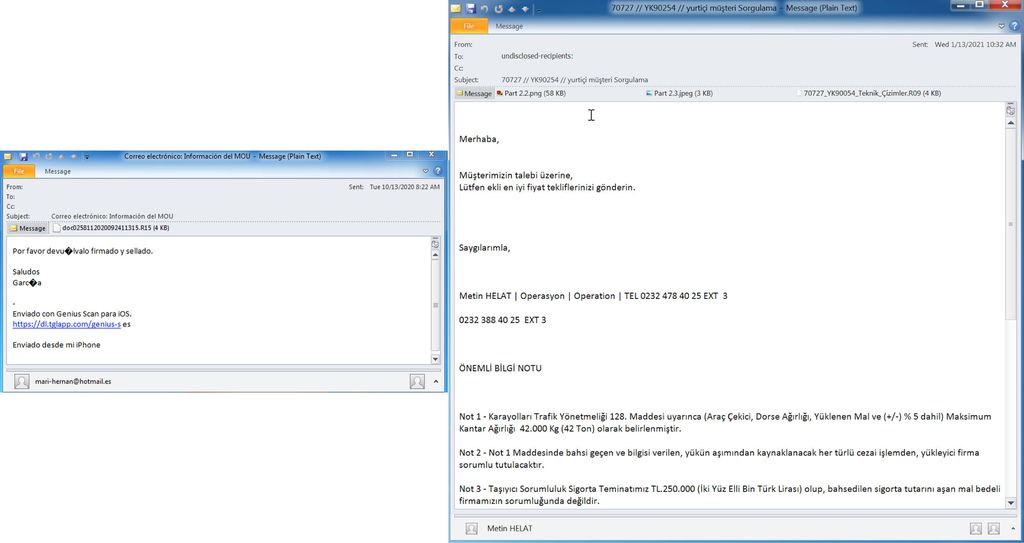

Segundo os pesquisadores, o ataque utiliza um método multimodular, começando com um golpe de phishing que leva à infecção pelo malware em si. Os e-mails chegam em nome de falsos contatos em empresas ou parceiros, com um arquivo anexado com a extensão RAR. Ao ser baixado e descompactado, um arquivo CHM entra em operação juntamente com diversos dados inutilizados — o formato, normalmente utilizado em sistemas de ajuda de software, esconde códigos que permitem o download do malware em si.

De acordo com a Cisco Talos, a praga é capaz de roubar credenciais de acesso a serviços a partir de navegadores baseados em Chromium, como Edge e Google Chrome. Além disso, o Outlook e outros clientes de correio eletrônico estão na mira, assim como aplicações de mensageria utilizadas no segmento corporativo. Os especialistas citam, ainda, os diversos métodos utilizados para ofuscar a infecção, que passa por diferentes etapas de forma a evitar detecção por softwares de segurança e administradores de rede.

Apesar de a campanha ter o setor corporativo como foco, usuários finais também podem ser contaminados. Além disso, como o nome indica, o Masslogger também pode ser usado para registrar a digitação e ampliar ainda mais a capacidade de roubo de credenciais e informações pessoais, apesar de, nesta campanha específica, este recurso ter sido desativado pelos criminosos.

Segundo o relatório da Cisco Talos, a nova onda de ataques tem relação com outros golpes de phishing e roubo de credenciais que vêm acontecendo desde o início de 2020, com utilização de outros malwares e também com foco em países da Europa. A identidade dos possíveis responsáveis ou o grupo a que parecem pertencer, entretanto, não foram reveladas.

A principal orientação de segurança, para os administradores de rede, é ativar o monitoramento de eventos relacionados ao PowerShell, sistema usado para download da solução maliciosa, além do bloqueio de domínios e URLs utilizadas para disponibilização da praga. Aos usuários, cabe o cuidado com e-mails e arquivos anexos, mesmo que tenham sido recebidos de fontes aparentemente confiáveis ou conhecidas.

FONTE:CANALTECH

Nenhum comentário:

Postar um comentário